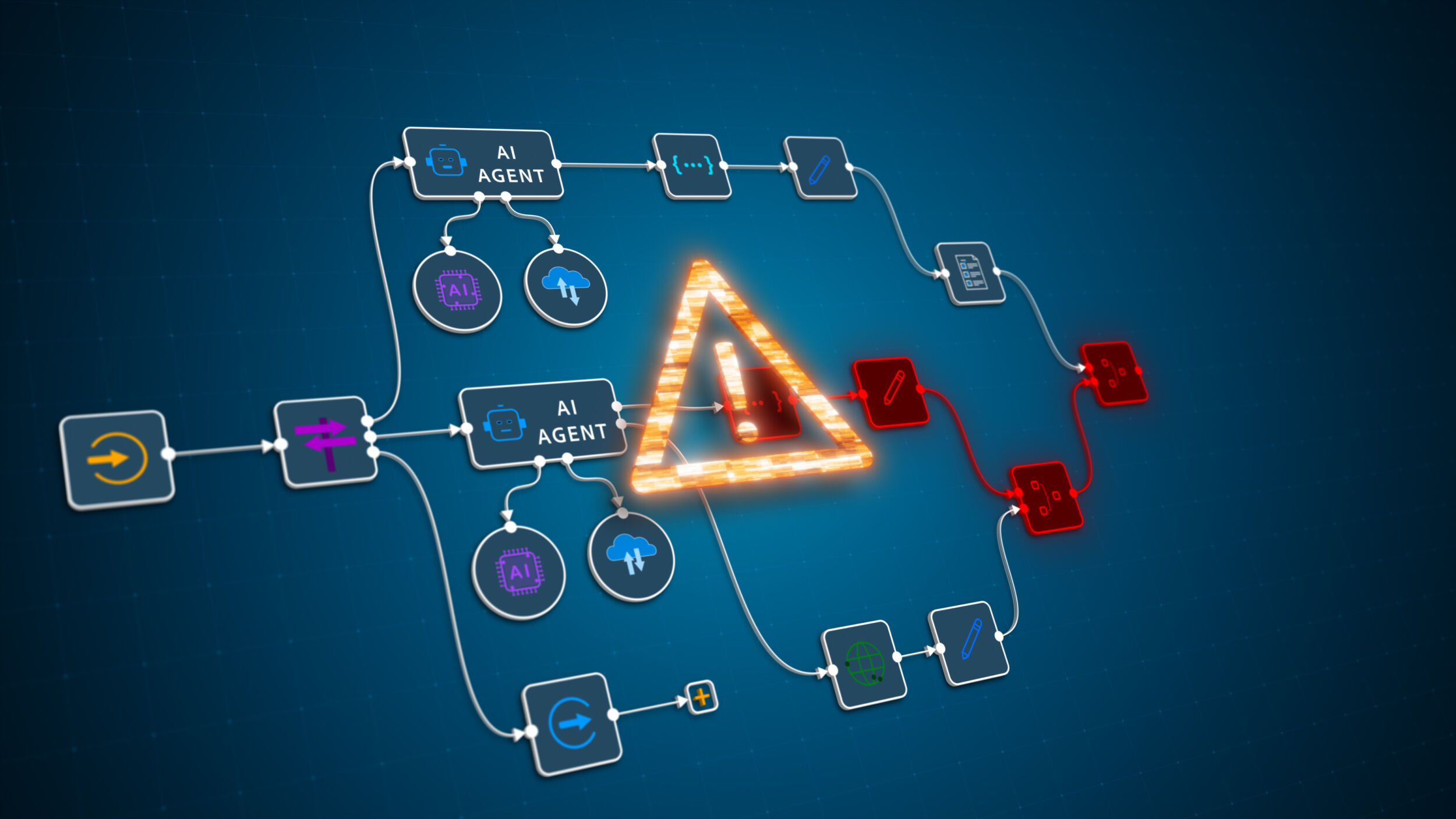

Maschine-zu-Maschine-Kommunikation, Fernwartung sowie -steuerung, Value Based Services oder auftragsgesteuerte Produktion – die Industrie ist längst im digitalen Zeitalter angekommen. Doch viele Maschinen und Anlagen sind noch nicht gänzlich auf diese neue vernetzte digitale Welt vorbereitet. Denn die Vernetzung von Sensoren und Aktoren sowie deren Steuerung erhöht die Komplexität und schafft neue Angriffsflächen für Cyberkriminelle. Die Folge können Systemfehler oder gar Produktionsausfälle sein. Gerade ältere Anlagen sind anfällig für Angriffe, beispielsweise durch Schadsoftware. Darüber hinaus bilden sie ein Einfallstor für Erpressungen mit Ransomware oder für unerlaubte Fernzugriffe – und die zählen laut Bundesamt für Sicherheit in der Informationstechnik (BSI) zu den häufigsten Bedrohungen von Systemen zur Fertigungs- und Prozessautomatisierung, auch Industrial Control Systems (ICS, IACS) genannt. Doch wie können sich Unternehmen schützen, um den Weg der weiteren Digitalisierung und Automatisierung des Shopfloors erfolgreich zu meistern?

Maschinen und Anlagen richtig vernetzen

Maschinen und Anlagen sollen häufig über mehrere Jahrzehnte überdauern – betrachtet man die schnellen Fortschritte in der Digitalisierung ist dies eine Ewigkeit. Um wettbewerbsfähig zu bleiben, stehen Unternehmen deshalb vor der Herausforderung, ältere Maschinen über ein Retrofit ins Netzwerk einzubinden. Um dabei keine möglichen Einfallstore für Cyberkriminelle zu schaffen, braucht es eine sichere Plattform für das Industrial Internet of Things und Edge Computing. Am besten alles in einem: IIoT-Gateway, Edge-Computing-Plattform und Firewall mit Netzwerküberwachung. Dieser Dreiklang ermöglicht die sichere Kommunikation von Anlagen mit dem Unternehmensnetzwerk, innerhalb von Produktionsnetzen sowie die sichere Anbindung von Systemen an Strukturen, Prozesse, Cloud- und IoT-Dienste – intern wie extern.

Schutz von Datenräumen in smarten Anlagen

Den Schutz gewährleistet dabei die Isolation der Anlage vom Netzwerk. Die Steuerung der Datenflüsse erfolgt zwischen definierten Netzsegmenten – so wie es der Schutzbedarf der einzelnen Netzsegment-Zonen verlangt. Der Edge-Computing-Ansatz schafft dabei eine abgesicherte Verbindung der smarten Anlage zu sicheren Datenräumen, auch über unsichere Netze wie dem Internet. Künstliche Intelligenz (KI) verspricht die Revolution der Fertigung, doch in der Praxis scheitern viele Projekte an einer unzureichenden Datenbasis. Warum Sie erst Ordnung schaffen müssen, bevor Sie Künstliche Intelligenz erfolgreich nutzen können. ‣ weiterlesen

Ohne Datenordnung keine Effizienz: Wie Sie Ihre Produktion KI-ready machen

Sicherheit durch flexible Containerumgebung

Eine leistungsstarke und sichere Edge-Computing-Plattform sollte auf einer flexiblen Containerumgebung basieren. Durch eine integrierte Container-Runtime, die durch ein gehärtetes Betriebssystem gesichert ist, lassen sich einzelne Anwendungen und Container dabei einfach installieren und betreiben. So können Daten bereits an der Anlage aufbereitet und – wenn nötig – lokale Steuerungen automatisiert vorgenommen werden.

Mehr Sicherheit für eine Geldzählmaschine

Ein gutes Praxisbeispiel, um den Mehrwert solch einer Plattform zu erläutern kann eine Geldzählmaschine bieten. Sie muss bekanntermaßen sehr hohe Sicherheitsanforderungen erfüllen. Und auch hier kommt es vor, dass Steuerungsdaten auf Legacy-Maschinen übertragen werden müssen. Eine Edge-Computing-Plattform mit IIoT-Gateway und Protokollübersetzung bietet hier angemessene Sicherheit. Sie isoliert die Maschine nach Bedarf und ermöglicht gleichzeitig auf Basis sicherer Protokolle die Kommunikation mit der zentralen Steuerung. Eine praktische Darstellung der Daten auf einem Dashboard, auch in der Cloud-Umgebung, rundet das Ganze ab.

Security Retrofit mit Trusted-Edge-Plattform

Eine umfassende Nachrüstung in Form eines Sicherheitsretrofits, die auch ältere Maschinen mit einschließt, lässt sich am besten mit einer Trusted-Edge-Plattform wie Secunet Edge realisieren. Sie schützt zuverlässig vor Angriffen, erlaubt eine Maschinen-Fernwartung und lässt sich in ihren Funktionalitäten bedarfsgerecht ausstatten, ganz ohne Veränderung der zu schützenden Anlage. Mit der sicheren Anbindung von Maschinen und Anlage schaffen Unternehmen eine solide Basis für ihre Zukunft.