Die zentrale Herausforderung bei der Fernwartung liegt nicht allein in den Technologien, die die Kommunikation und Maschinendatenschützen, sondern im vertrauensvollen Umgang mit sensiblen Informationen. Wer erhält Zugriff auf die Maschine? Was geschieht während einer Remote-Session? Und wie lässt sich das alles nachvollziehen und kontrollieren? Besonders für Maschinenbetreiber ist es essenziell, jederzeit die volle Kontrolle über den Fernzugriff zu behalten. Vertrauen entsteht durch Transparenz, Zertifizierungen und technische Mechanismen, die Sicherheit und Nachvollziehbarkeit gewährleisten.

Technische Umsetzung von Remote-Access

Zur Umsetzung von Fernzugriff existieren verschiedene technische Ansätze – hier ein Überblick über die drei gängigsten:

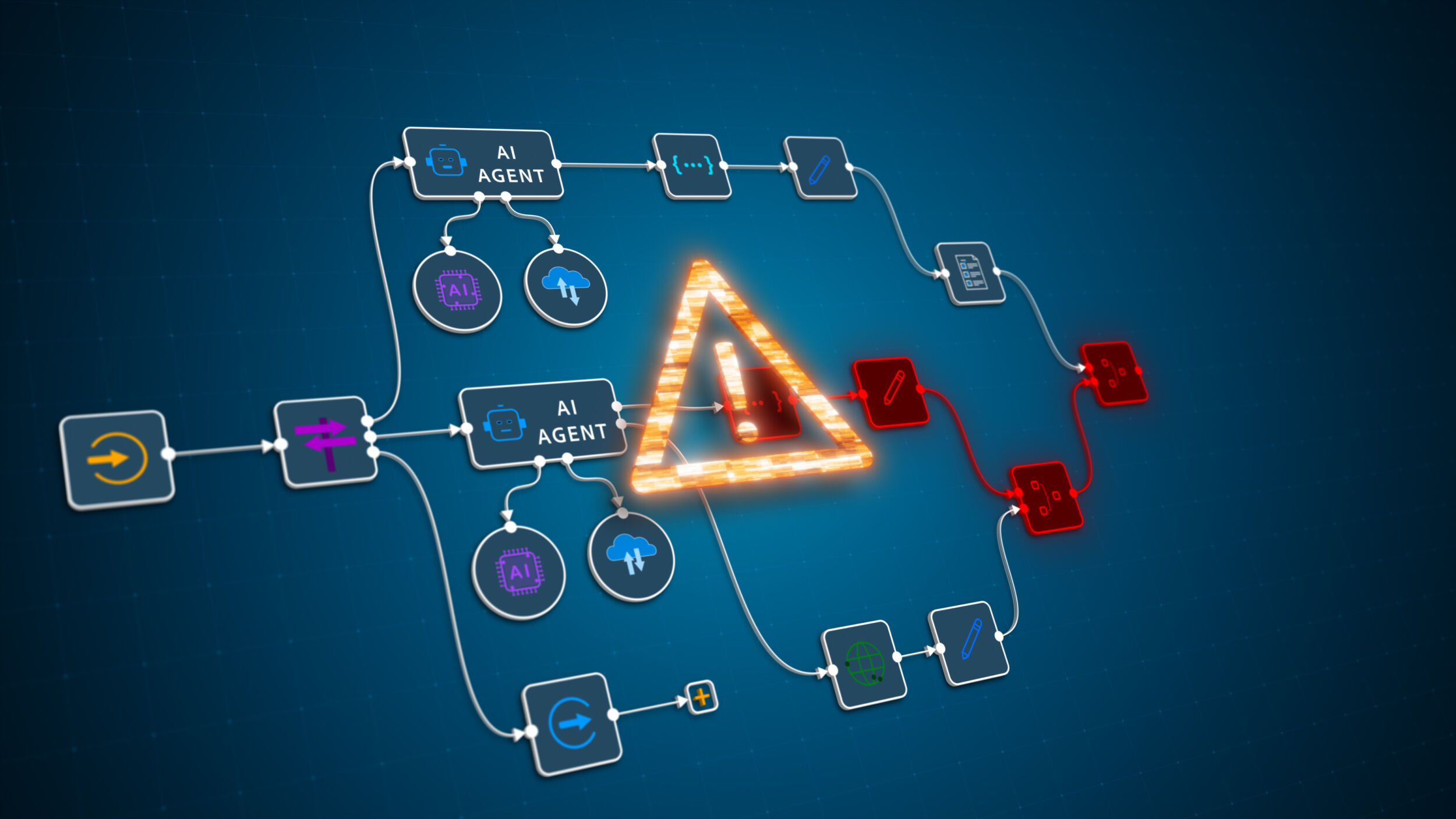

- VPN (Virtual Private Network): VPNs sind weit verbreitet und bieten eine sichere Verbindung zwischen Netzwerken. In der Praxis sind sie jedoch häufig mit erheblichem Integrationsaufwand verbunden, insbesondere in der IT-Infrastruktur des Kunden. Viele Unternehmen bevorzugen daher die unten genannten Alternativen, die einfacher zu verwalten und besser in bestehende OT-Umgebungen integrierbar sind.

- Port Tunneling: Diese Methode erlaubt den gezielten Zugriff auf bestimmte Dienste oder Ports einer Maschine. Sie ist flexibel und kann eine Vielzahl bereits vorhandener OT-Geräte (z.B. Steuerungen) einbinden. In Kombination mit Sicherheitsmechanismen wie Authentifizierung und Verschlüsselung kann sie eine praktikable Lösung darstellen – insbesondere, wenn sie über eine zentrale Plattform orchestriert wird.

- Applikationsbasierter Agentenansatz (Application-Gateway-Modell): Dieser Ansatz nutzt einen Agenten auf dem Edge-Gerät, der ausschließlich vordefinierte Datenpunkte und Remote-Schnittstellen bereitstellt. Der Zugriff erfolgt über eine zentrale Applikation, die eine kontrollierte Fernsteuerung ermöglicht – vergleichbar mit einem Remote-Dashboard oder einem Industrial Remote App Gateway. Der Vorteil: Es werden nur explizit freigegebene Funktionen zugänglich gemacht, und so die Angriffsfläche minimiert und die Bedienung vereinfacht. Die Einschränkung: Die Umgebung ist stark vordefiniert, was die Reaktionsfähigkeit auf neue Anforderungen begrenzt.

In der Regel werden diese technischen Ansätze oft miteinander kombiniert, so dass Unternehmen eine bestmögliche Kombination von Sicherheit, Flexibilität und Bedienbarkeit für ihre individuelle Fernwartungslösung zur Verfügung steht.

Anforderungen an einen sicheren Remote-Access

Eine moderne Lösung für Fernwartung muss weit mehr leisten als nur Konnektivität. Sie muss Daten während der Übertragung durch Ende-zu-Ende-Verschlüsselung schützen und gleichzeitig eine starke Authentifizierung sicherstellen – idealerweise mit Multi-Faktor-Mechanismen. Ebenso wichtig ist eine rollenbasierte Zugriffskontrolle (RBAC), die granular genug ist, um das Prinzip Least Privilege umzusetzen und sicherzustellen, dass nur autorisierte Personen auf bestimmte Funktionen zugreifen können. Künstliche Intelligenz (KI) verspricht die Revolution der Fertigung, doch in der Praxis scheitern viele Projekte an einer unzureichenden Datenbasis. Warum Sie erst Ordnung schaffen müssen, bevor Sie Künstliche Intelligenz erfolgreich nutzen können. ‣ weiterlesen

Ohne Datenordnung keine Effizienz: Wie Sie Ihre Produktion KI-ready machen

Ein zentrales Element für Vertrauen und Nachvollziehbarkeit sind detaillierte Audit Logs, die jede Remote-Aktion dokumentieren – mit Zeitstempel, Benutzerkennung und durchgeführter Aktivität. Der Maschinenbetreiber muss jederzeit die Kontrolle über den Zugriff behalten: Er sollte Servicezeitfenster definieren, einzelne Verbindungen aktiv freigeben und laufende Sessions bei Bedarf abbrechen können.

Dabei darf nicht vergessen werden, dass sich der Bedarf an Remote Access im Lebenszyklus einer Maschine verändern kann – etwa durch neue Software, geänderte Serviceprozesse oder zusätzliche Anforderungen. Diese Dynamik flexibel, kosteneffizient und sicher zu gestalten, ist eine Herausforderung für Betreiber und Serviceorganisationen. Eine gute Lösung muss daher nicht nur initial sicher sein, sondern auch laufend anpassbar bleiben.

Sicherer Fernzugriff in der Praxis

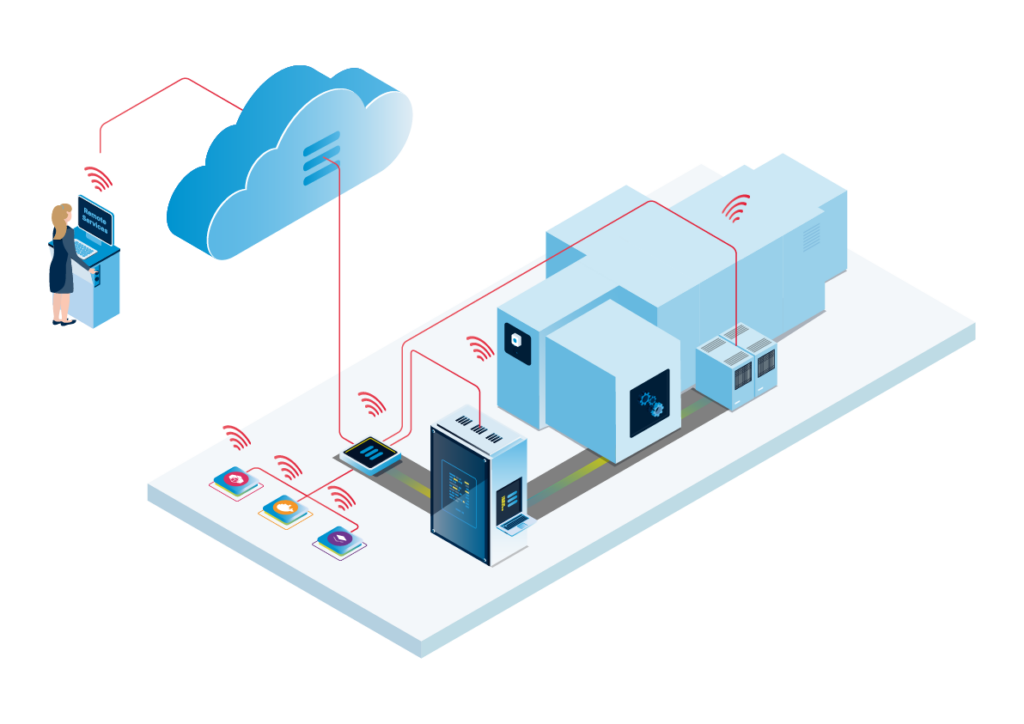

Die IIoT-Plattform Nerve von TTTECH Industrial setzt die oben genannten Anforderungen um. Das Nerve Management System (NMS) bildet das Herzstück der Verbindung zwischen OT und IT. Es verbindet Maschinen, lokale Edge-Geräte und die Cloud in einer durchgängigen Architektur. Nerve nutzt einen tunneling-basierten Ansatz, bei dem die Verbindung vom Edge-Gerät zur Cloud initiiert wird – ohne VPNs und mit minimaler Exponierung. Der Zugriff erfolgt über einen sicheren Agenten, der ausschließlich vordefinierte Schnittstellen bereitstellt.

So kombiniert Nerve über das NMS die Vorteile der bereits genannten Ansätze in einer Lösung und bietet die Transparenz, Auditierbarkeit und Überwachungsfunktionen, die über die verschlüsselte Konnektivität hinausgehen und Vertrauen schaffen – ohne Kompromisse bei Sicherheit, Flexibilität oder Skalierbarkeit. Neue Maschinen oder Standorte lassen sich zentral über das NMS ausrollen und verwalten – inklusive Remote-Access-Konfiguration. Außerdem können Remote-Verbindungen jederzeit angepasst, neu konfiguriert oder vollständig neu definiert werden – ohne Eingriffe in die IT-Infrastruktur des Kunden. Jegliche Remote-Tunnel-Kommunikation wird dabei über einen einzigen ausgehenden Port der Edge realisiert, was die Integration zusätzlich vereinfacht.

Wie Kunden die Nerve Remote Services nutzen

In der Praxis setzen Kunden Nerve Remote Services für eine Vielzahl von Aufgaben ein, um die Zusammenarbeit zwischen Service, Engineering und Produktion effizienter und sicherer zu machen:

- Programmierung und Debugging von Steuerungen, z.B. einer Siemens S7 SPS, direkt aus dem Engineering-Tool heraus – ohne physische Präsenz vor Ort.

- Anbindung an einen MQTT-Broker, um Sensordaten oder Maschinenzustände in Echtzeit zu analysieren.

- Öffnen eines Ports eines OPC UA Servers, um gezielt Debug-Daten oder Zustandsinformationen auszulesen – etwa für die Fehleranalyse oder Prozessoptimierung.

- Rollout neuer Softwareversionen auf Edge-Geräten oder Maschinensteuerungen, inklusive Validierung und Rückmeldung über die Remote-Verbindung.

- Remote-Zugriff auf HMI-Oberflächen, um Bediener bei der Fehlerbehebung zu unterstützen oder Schulungen durchzuführen.