Mit der Konvergenz von IT und OT müssen Fabrikautomatisierung und industrielle Anwendungen gegen aktuelle und zukünftige Cybersecurity-Bedrohungen gewappnet sein. Zwar treten IT-Vorfälle häufiger auf, doch OT-Vorfälle sind meist wesentlich destruktiver und können Leib und Leben, aber auch ganze Unternehmen gefährden. Die technische Kluft zwischen IT- und OT-Systemen erschwert es, etablierte IT-Sicherheitsmechanismen einfach zu übernehmen.

Staatliche und normative Vorgaben

Inzwischen haben nationale, europäische und internationale Institutionen die Relevanz von OT-Security erkannt. Neben dem Schutz der Gesellschaft und Wirtschaft sind auch staatliche Akteure involviert, die Cyberangriffe strategisch einsetzen. Ein zentrales Ergebnis auf EU-Ebene ist der Cyber Resilience Act (CRA). Dieser bezieht sich auf alle Produkte mit digitalen Elementen, die in der Europäischen Union vertrieben werden – also auch auf OT-Komponenten. Der CRA wird nach einer Übergangszeit bis November 2027 ohne nationale Gesetzgebung europaweit gültig.

Während der CRA den Fokus auf Produkte legt, adressiert die NIS-2 Richtlinie vor allem Prozesse und IT in Unternehmen, insbesondere in kritischen Infrastrukturen (KRITIS) und KRITIS-nahen Betrieben. Zudem finden sich Cybersecurity-Anforderungen in weiteren Normen und Regularien wie der Maschinenverordnung 2023/1230, der Radio Equipment Directive (RED, Artikel 3.3), der UNR 155/156 (automotive communication) oder der IEC61508 (Functional Safety).

Lösungsansatz der IEC62443 für sichere OT-Umgebungen

Die Normenreihe IEC62443 ist speziell auf industrielle Kommunikationssysteme (Industrial Automation & Control Systems, IACS) ausgerichtet und bietet einen Rahmen, um Cybersecurity umfassend zu betrachten und praktisch umzusetzen. Die IEC62443 besteht aus vier Teilen. Während der erste Teil (62443-1) Begriffsbestimmungen klärt, befassen sich die weiteren Teile mit der gesamten Wertschöpfungskette einer Anlage: vom Komponentenlieferanten über den Maschinenbauer bis zum Anlagenbetreiber. Jeder Akteur muss seinen Beitrag zur Sicherheit leisten:

- Komponentenlieferant: sichere Entwicklung, Bereitstellung von Sicherheitsupdates über den Lebenszyklus

- Maschinenbauer: Sicherheit in Konzeption, Ausstattung mit sicheren Komponenten, sichere Konfiguration

- Anlagenbetreiber: Sicherer Betrieb, Einspielen von Updates, Schulung von Personal

Alle Beteiligten müssen zudem umfassende Dokumentationen, Hardening Guides und Schulungen bereitstellen sowie potenzielle Sicherheitsrisiken über den gesamten Produktlebenszyklus beobachten und veröffentlichen. Künstliche Intelligenz (KI) verspricht die Revolution der Fertigung, doch in der Praxis scheitern viele Projekte an einer unzureichenden Datenbasis. Warum Sie erst Ordnung schaffen müssen, bevor Sie Künstliche Intelligenz erfolgreich nutzen können. ‣ weiterlesen

Ohne Datenordnung keine Effizienz: Wie Sie Ihre Produktion KI-ready machen

Konzepte der IEC62443

Die IEC62443 verfolgt praxisorientierte Konzepte, um technische und organisatorische Anforderungen abzudecken:

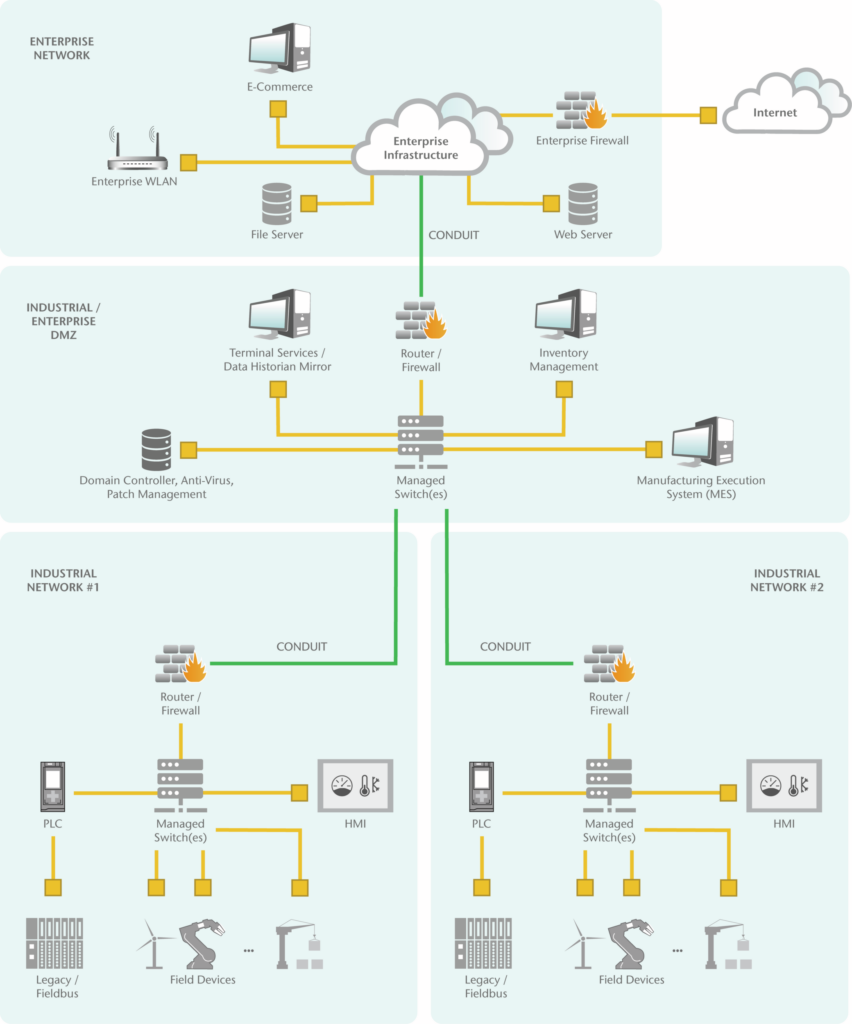

- Defense in Depth (Verteidigung in die Tiefe): Mehrschichtige Sicherheitskonzepte, ähnlich einer Burg mit Wassergraben, Mauern, Türmen und Wachen. So werden Anlagen und Maschinen in verschiedene Schichten unterteilt, von physischem Zugangsschutz bis hin zu sicherem System- und Netzwerkdesign.

- Security by Design: Sicherheitsanforderungen müssen von Anfang an in die Produkt- und Maschinenentwicklung einfließen, gleichrangig zu funktionalen Anforderungen.

- Security by Default: Produkte sollen in ihrer Grundkonfiguration bereits so sicher wie möglich ausgeliefert werden. Potenziell riskante Funktionen werden erst bei Bedarf aktiviert.

- Secure Development Process & DevSecOps: Ein sicherer Entwicklungsprozess muss Sicherheit durchgängig berücksichtigen. Ähnlich fordern NIS-2 und DSGVO sichere Entwicklungs- und Betriebsumgebungen.

- Da sich Bedrohungslagen ständig ändern, muss das Management von Komponenten laufend aktualisiert werden. Neue Firmware, Anweisungen oder Konfigurationen sind bei Bedarf aktiv zu kommunizieren. Das PSIRT (Product Security Incident Response Team) übernimmt dabei eine zentrale Rolle.

Einfache Maschinensicherheit durch Zonen und Conduits

Im Rahmen von Security by Design ist der Netzwerkaufbau in einer Produktionsanlage entscheidend. Analog zur Burgtaktik sollten Netzwerke in verschiedene Vertrauenszonen unterteilt werden, deren Übergänge durch sogenannte ‚Conduits‘ geschützt sind. Diese Conduits lassen nur die unbedingt notwendige Kommunikation zu und erhöhen so die Sicherheit, ohne die Funktionalität der Anlage zu beeinträchtigen. Diese Netzwerksegmentierung ist oft auch nachträglich in bestehenden Anlagen umsetzbar, ohne die grundlegende Planung der Maschine neu aufzusetzen

Technische Lösungen als Conduit

Maschinen-Firewall als Conduit (OT-Firewall): Eine Firewall (z.B. Helmholz Wall IE) trennt die Kommunikation der Maschine vom Fabriknetzwerk ab. Nur konfigurierte und erlaubte Verbindungen sind möglich. IP-Adressen im Maschinennetzwerk werden über NAT übersetzt, nicht benötigte Adressen bleiben unsichtbar. Das erleichtert auch die Inbetriebnahme, da die Maschine intern immer gleich bleibt.

Gateways und Koppler als Conduit (Maschine-zu-Maschine-Kommunikation): Wenn nur die reinen Nutzdaten zweier Maschinen ausgetauscht werden sollen, kommen Feldbuskoppler zum Einsatz. Diese kopieren ausschließlich Nutzdaten, verhindern aber jeglichen anderen Datenverkehr zwischen den Maschinen. So lässt sich z.B. eine Profinet CPU mit einer EtherNet/IP-CPU sicher koppeln.

MQTT-Broker als Conduit (Maschine-zu-Cloud, Industrial IoT): MQTT ist ein verbreitetes Protokoll für die Cloud-Anbindung. Ein MQTT-Broker mit zwei getrennten LAN-Schnittstellen (z.B. von Helmholz) kann als sicherer Vermittler dienen. Auf einer Seite emp- fängt er die Maschinen-Daten, auf der anderen gibt er sie an die Cloud weiter, ohne dass die Maschine direkt aus dem Internet erreichbar ist.

Fernwartungs-Router als Conduit (Fernwartung, VPN-Sicherheit): Fernwartung ist sicherheitskritisch. Ein Router mit integrierbarer Firewall (z.B. Helmholz Rex-Serie) ermöglicht rollen- basierten Fernzugriff via VPN. So kann genau festgelegt werden, welche Geräte der Service-Techniker erreichen darf, um unbeabsichtigte oder unautorisierte Zugriffe zu vermeiden.

Organisatorische Maßnahmen und Informationsmanagement

Neben technischen Maßnahmen wie Conduits ist ein professionelles Informationsmanagement entscheidend. Regel- mäßige Informationen über Sicherheitslücken, Firmwareupdates und sichere Konfigurationen sind unerlässlich.

Wichtige Fragen für Anlagenbetreiber:

- Welche vernetzten Komponenten (Ethernet, WiFi, Bluetooth, LTE/5G) sind in meiner Anlage verbaut

- Wo erhalte ich Informationen zu Sicherheitsvorfällen und neuen Firmware-Versionen?

- Wie konfiguriere ich die Geräte sicher?

- An wen kann ich mich bei Sicherheitsproblemen wenden?

Für Helmholz-Komponenten ist das PSIRT (Product Security Incident Response Team) Ansprechpartner. Das Cert@VDE ist Partner für die Veröffentlichung von Sicherheitsvorfällen in Helmholz-Produkten. Hier finden Anwender veröffentlichte Advisories, und über RSS-Feeds können sie Meldungen direkt in Outlook einbinden, um stets auf dem Laufenden zu bleiben.